Свежие новости IT мира

Vyclone – редактируем видео онлайн с IE10

Сегодня стал доступен отличный сервис для редактирования видео онлайн - http://www.gambit43.ru/go.php?www.vyclone.com/. Он предлагает пользователям целый ряд интересных опций, таких как объединение отснятого материала для монтажа, но главное – это возможность редактировать видео в Internet Explorer 10 при помощи жестов, без необходимости установки дополнительного программного обеспечения.

Сегодня стал доступен отличный сервис для редактирования видео онлайн - http://www.gambit43.ru/go.php?www.vyclone.com/. Он предлагает пользователям целый ряд интересных опций, таких как объединение отснятого материала для монтажа, но главное – это возможность редактировать видео в Internet Explorer 10 при помощи жестов, без необходимости установки дополнительного программного обеспечения.

«С Vyclone редактирование видео в браузере с помощью тачскрина действительно быстрее, чем с мышью. Пользователь может вносить изменения в ролик так быстро, как быстро его пальцы способны касаться экрана, – пишет Роджер Каприотти (Roger Capriotti) в блоге Windows, – всего несколько лет назад подобная функциональность казалась фантастикой!».

Кроме того, уникальной особенностью сервиса является возможность совместного использования видеороликов, снятых, например, на концерте с помощью смартфонов. Пользователи загружают отснятый материал и предоставляют друг-другу права доступа к своему видео. Результат – возможность монтировать ролики, используя кадры нескольких операторов, снимавших происходящее с разных ракурсов.

Проверьте возможности вашего браузера и оцените новый сервис здесь.

Airpush невольно способствует распространению СМС-троянцев среди пользователей Android

13 марта 2013 года

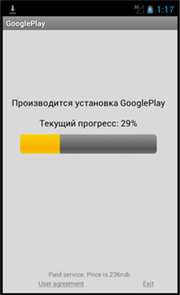

Специалистами антивирусной лаборатории «Доктор Веб» периодически фиксируются жалобы от пользователей на ложные срабатывания со стороны антивируса Dr.Web для Android в отношении приложения GooglePlay_install.apk, в котором обнаруживается троянец Android.SmsSend.315.origin. После изучения проблемы вирусные аналитики подтвердили обоснованность детектирования данной программы, которая является поддельным инсталлятором и фактически взимает плату за доступ к бесплатным приложениям, отправляя премиум-СМС на короткий номер. Тем не менее, обращения с подобными жалобами все еще продолжают поступать. Проведенное по этому поводу расследование позволило выявить один из источников распространения этого троянца: им оказалась рекламная система Airpush.

Как известно, многие игры и приложения для ОС Android являются бесплатными, однако чтобы окупить вложенные в их создание средства и время, разработчики зачастую используют специальные системы, которые встраиваются непосредственно в целевую программу и демонстрируют пользователям различные рекламные сообщения. К таким системам, в частности, относится популярная рекламная платформа Airpush. Типичным алгоритмом ее работы является демонстрация рекламы в приложении в специально отведенном для этого месте, однако некоторые версии этого модуля могут также отображать различные диалоговые окна как при работе с программой, так и без ее непосредственно запуска. При этом содержимое самих рекламных сообщений может быть абсолютно любым, чем и воспользовались злоумышленники, решившие таким образом распространять троянца Android.SmsSend.315.origin.

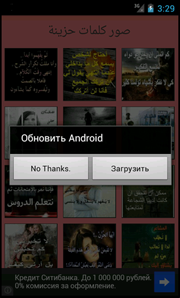

Так, демонстрируемое модулем Airpush диалоговое окно может предлагать загрузить некое обновление для ОС Android, и неискушенный в особенностях работы мобильного устройства пользователь способен с легкостью принять его за «официальное» сообщение от операционной системы.

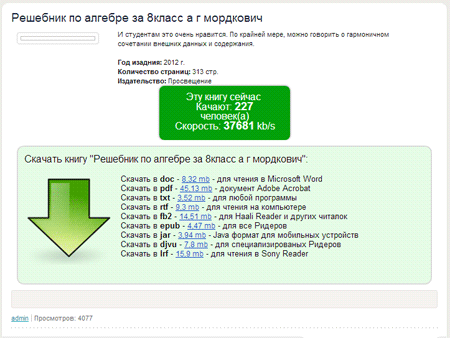

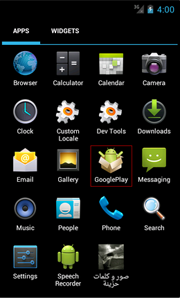

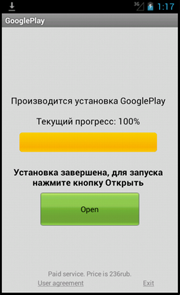

После нажатия на соответствующую кнопку выполняется процедура загрузки вредоносного пакета, который вслед за установкой и запуском демонстрирует процесс инсталляции требуемого приложения, в данном случае – приложения GooglePlay.

|

|

|

|

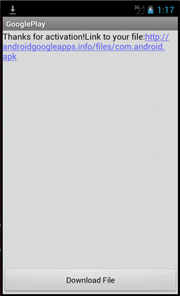

В действительности же троянец лишь создает видимость процесса установки, после чего отображает на экране ссылку на загрузку настоящего каталога Google Play, одновременно с этим опустошая мобильный счет пользователей на сумму от 170 до 240 рублей.

Компания «Доктор Веб» рекомендует владельцам Android-устройств внимательнее относиться к демонстрируемым на их экране сообщениям, особенно к тем, которые предлагают установить обновления приложений или операционной системы. Прежде чем согласиться на установку, необходимо удостовериться в подлинности загружаемых файлов, а также в необходимости их инсталляции, для чего можно обратиться к официальным сайтам соответствующих приложений. Кроме того, для обеспечения безопасности мобильного устройства можно воспользоваться антивирусными продуктами Dr.Web для Android.

«Доктор Веб»: анализ вирусной активности в феврале 2013 года

13 марта 2013 года

Вирусная обстановка

Согласно статистике, собранной с использованием лечащей утилиты Dr.Web CureIt!, наиболее распространенной угрозой в последний месяц зимы как и прежде стали троянцы семейства

Такие архивы злоумышленниками используются по стандартной модели — они обычно маскируются под программу установки какого-либо приложения и требуют после своего запуска отправить платное СМС-сообщение или принуждают пользователя подписаться на ту или иную «услугу». Архив, как правило, не содержит заявленного ПО и, кроме того, нередко содействует распространению других, более опасных вредоносных программ. Также достаточно велико количество заражений троянскими программами

| Угроза | % |

|---|---|

| Trojan.MayachokMEM.4 | 2,00 |

| 1,38 | |

| 1,20 | |

| 1,14 | |

| 0,79 | |

| 0,78 | |

| 0,77 | |

| 0,73 | |

| 0,70 | |

| 0,69 | |

| 0,65 | |

| 0,61 | |

| 0,59 | |

| 0,59 | |

| 0,55 | |

| 0,54 | |

| 0,52 | |

| 0,51 | |

| 0,51 | |

| 0,47 |

Угроза месяца: Linux.Sshdkit

Наиболее интересной угрозой, обнаруженной в феврале специалистами компании «Доктор Веб», можно назвать троянскую программу

Linux.Sshdkit генерирует по специальному алгоритму два DNS-имени, и если оба они ссылаются на один и тот же IP-адрес, то этот адрес преобразуется в другой IP, на который троянец и передает похищенную информацию. Используемый данной вредоносной программой алгоритм генерации адреса командного сервера показан на иллюстрации ниже.

Специалистам компании «Доктор Веб» удалось перехватить несколько управляющих серверов

| Страна | Кол-во инфицированных серверов | % |

|---|---|---|

| США | 132 | 27,7 |

| Украина | 37 | 7,8 |

| Нидерланды | 29 | 6,1 |

| Таиланд | 23 | 4,8 |

| Турция | 22 | 4,6 |

| Германия | 19 | 4,0 |

| Индия | 19 | 4,0 |

| Великобритания | 17 | 3,6 |

| Италия | 17 | 3,6 |

| Франция | 15 | 3,2 |

| Индонезия | 12 | 2,5 |

| Австралия | 10 | 2,1 |

| Россия | 10 | 2,1 |

| Канада | 10 | 2,1 |

| Аргентина | 10 | 2,1 |

| Бразилия | 10 | 2,1 |

| Южная Корея | 7 | 1,5 |

| Вьетнам | 7 | 1,5 |

| Чили | 6 | 1,3 |

| Испания | 6 | 1,3 |

| Китай | 5 | 1,1 |

| Румыния | 5 | 1,1 |

| Мексика | 5 | 1,1 |

| Южная Африка | 4 | 0,8 |

| Другие страны | 39 | 7,9 |

Более подробную информацию о данной угрозе можно почерпнуть из этого информационного материала.

Распространение Trojan.Hosts и взломы веб-сайтов

В конце февраля — начале марта 2013 года был зафиксирован очередной всплеск атак на веб-сайты с целью распространения вредоносного ПО. Используя украденные данные для доступа к ресурсам по протоколу FTP, злоумышленники подменяли файл .htaccess и внедряли собственный

скрипт-обработчик. В результате посетители взломанного веб-сайта подвергались опасности заражения различными троянскими программами. В частности, с использованием этого метода были зафиксированы факты распространения троянцев семейства

Угрозы для Android

Февраль 2013 года оказался весьма неспокойным с точки зрения угроз для мобильной платформы Android. Так, в начале февраля вирусные базы Dr.Web пополнились записью для троянца

Другой заметной вредоносной программой в феврале стал троянец

Кроме того, в течение месяца в вирусные базы Dr.Web вносились записи для новых представителей семейства СМС-троянцев

Другие угрозы февраля

В конце долгой зимы заметно активизировались сетевые мошенники, в частности, промышляющие в поисках жертв на сайтах знакомств. Как правило, мошенники представляются эмигрантами либо иностранцами с русскими корнями — именно этим они объясняют хороший уровень владения русским языком. Завоевав доверие жертвы в процессе переписки, злоумышленник сообщает ей, что намерен отправить своей «избраннице» какой-либо дорогой подарок: электронный планшет, смартфон или ювелирное украшение. Злоумышленники завлекают потенциальных жертв на поддельный сайт курьерской службы, где им предлагается оплатить доставку посылки. Естественно, в случае оплаты «курьерская служба», как и сам щедрый поклонник, исчезают в неизвестном направлении. Подробнее об этом способе мошенничества рассказано в нашем информационном материале.

В начале февраля были зафиксированы случаи распространения вредоносных программ с использованием встроенного приложения социальной сети Facebook — этому инциденту посвящена статья, опубликованная на сайте news.drweb.com.

Наконец, в середине месяца специалистами компании «Доктор Веб» был обнаружен забавный троянец-винлок. О том, чем эта вредоносная программа насмешила вирусных аналитиков, можно узнать из нашей публикации.

Вредоносные файлы, обнаруженные в почтовом трафике в феврале

| 01.02.2013 00:00 - 28.02.2013 11:00 | ||

| 1 | BackDoor.Andromeda.22 | 1.18% |

| 2 | JS.Redirector.185 | 1.12% |

| 3 | Win32.HLLM.MyDoom.54464 | 0.53% |

| 4 | Win32.HLLM.MyDoom.33808 | 0.39% |

| 5 | Trojan.Necurs.97 | 0.39% |

| 6 | Trojan.PWS.Panda.786 | 0.39% |

| 7 | Trojan.DownLoad3.20933 | 0.39% |

| 8 | Trojan.PWS.Stealer.1932 | 0.39% |

| 9 | Trojan.Oficla.zip | 0.37% |

| 10 | Tool.PassView.525 | 0.33% |

| 11 | Trojan.Packed.2820 | 0.31% |

| 12 | SCRIPT.Virus | 0.29% |

| 13 | Trojan.PWS.Panda.655 | 0.29% |

| 14 | BackDoor.Tordev.8 | 0.29% |

| 15 | Win32.HLLM.Beagle | 0.27% |

| 16 | Trojan.Packed.196 | 0.27% |

| 17 | Trojan.PWS.Stealer.2155 | 0.26% |

| 18 | BackDoor.Andromeda.150 | 0.26% |

| 19 | Trojan.KeyLogger.16674 | 0.24% |

| 20 | Win32.HLLM.Graz | 0.24% |

Вредоносные файлы, обнаруженные в феврале на компьютерах пользователей

| 01.02.2013 00:00 - 28.02.2013 11:00 | ||

| 1 | Trojan.Fraudster.245 | 0.77% |

| 2 | SCRIPT.Virus | 0.70% |

| 3 | Tool.Unwanted.JS.SMSFraud.26 | 0.63% |

| 4 | Adware.Downware.915 | 0.61% |

| 5 | JS.IFrame.387 | 0.52% |

| 6 | Adware.Downware.179 | 0.49% |

| 7 | Tool.Unwanted.JS.SMSFraud.10 | 0.42% |

| 8 | Trojan.Fraudster.394 | 0.36% |

| 9 | Adware.Webalta.11 | 0.36% |

| 10 | Tool.Skymonk.11 | 0.33% |

| 11 | Trojan.Fraudster.407 | 0.32% |

| 12 | Win32.HLLW.Shadow | 0.31% |

| 13 | Tool.Skymonk.12 | 0.30% |

| 14 | JS.Redirector.175 | 0.30% |

| 15 | Adware.Downware.910 | 0.29% |

| 16 | Adware.InstallCore.53 | 0.29% |

| 17 | Win32.HLLW.Autoruner1.33556 | 0.29% |

| 18 | Adware.Downware.774 | 0.29% |

| 19 | Win32.HLLW.Autoruner.59834 | 0.29% |

| 20 | JS.Redirector.179 | 0.27% |

Выпуск Центра управления подпиской 6.0.5 интернет-сервиса Dr.Web AV-Desk

13 марта 2013 года

В администраторской части личного кабинета ЦУП расширены возможности управления скидками для пользователей — юридических лиц.

Публичная часть ЦУП теперь имеет польскую локализацию. В то же время подвергся доработкам соответствующий испанский перевод.

Вместе с тем в ЦУП исправлены незначительные ошибки, выявленные ранее.

Обновление Центра управления подпиской Dr.Web AV-Desk с версий 5.x–6.x до версии 6.0.5 не требует предварительной деинсталляции ЦУП.

ВебIQметру полгода! Вместе к новым горизонтам!

12 марта 2013 года

Запуск ВебIQметра в полную силу состоялся в сентябре 2012 года. Только за четыре недели с момента запуска полной версии проекта на ВебIQметре зарегистрировались более 10 тысяч участников, а в начале 2013 года количество регистраций превысило 50 тысяч!

Наш интерактивный проект дает возможность всем пользователям проверить свои знания в области информационной безопасности, ответив на вопросы более чем 130 разнообразных тестов, и получить полезные навыки для того, чтобы не попасть на крючок сетевых мошенников и вирусописателей.

Каждый месяц на ВебIQметре проходит аукцион, на котором участники, заработавшие баллы и Dr.Web-ки, могут выиграть ценные подарки, а также сувениры от «Доктор Веб» и партнеров аукциона. В рамках акции «Восьмое измерение» уже в пятый раз главным призом аукциона (ближайший состоится 27 марта 2013 года) станет туристическая путевка в одну из стран Европы — на этот раз в Австрию.

Компания «Доктор Веб» поздравляет всех участников проекта и в особенности тех, что помогает нам делать ВебIQметр еще лучше, оставляя собственные предложения и пожелания. Впереди — множество интересных нововведений, расширение интерактивных возможностей и новые захватывающие задания.

Оставайтесь с ВебIQметром — будет интересно!

Еще статьи...

- Flash доступен по умолчанию!

- Троянцы Trojan.Hosts заражают по 8 000 компьютеров в сутки

- Производство iPhone 5s уже запущено

- Новинки TechFest

- Акция «Доктор Веб» и «Алатус»: получайте премию от Dr.Web!

- Imagine Cup 2013 – отличная возможность!

- Office 2013 — новые правила для переустановки

- Раздел о фишинге на сайте «Доктор Веб»: как не попасться на удочку?

- Я знаю правила безопасности, а ты?

- Samsung Galaxy S4 будет доступен в 6 вариантах

Страница 7 из 94

Вести с полей

Вести с полей